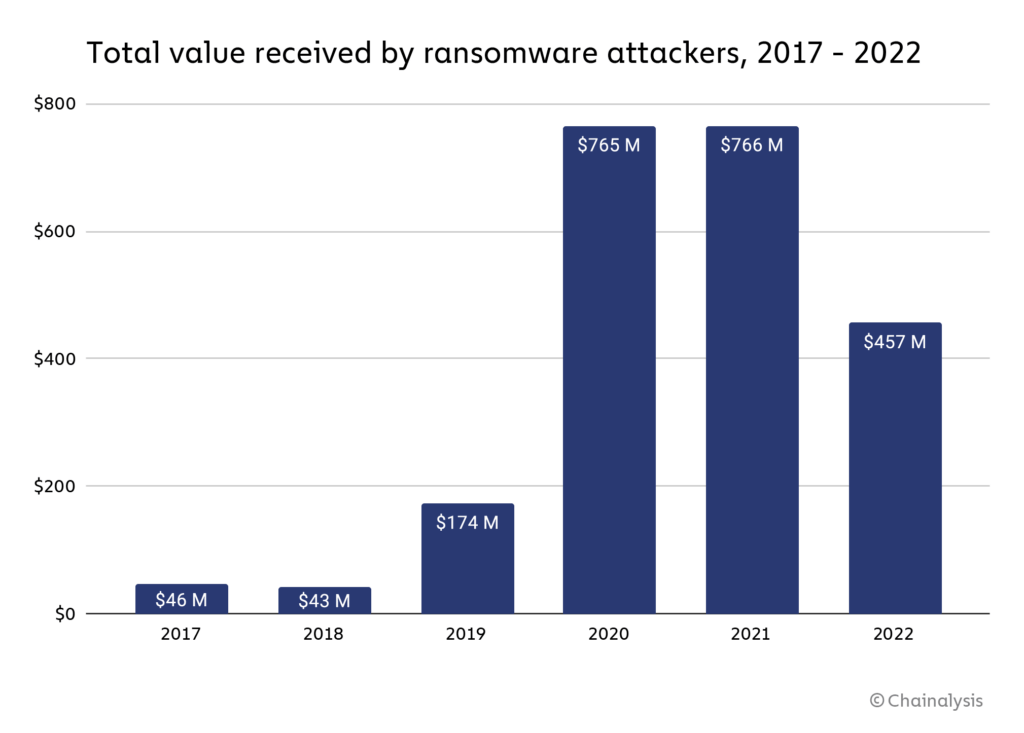

Sredstva, zbrana z napadi z izsiljevalsko programsko opremo, so leta 456.8 padla na 2022 milijona dolarjev z najvišjih 765.6 milijona dolarjev leta 2021, je razvidno iz novega poročila analitičnega podjetja Chainalysis.

Stopnja uspešnosti napadov z izsiljevalsko programsko opremo, povezanih s kripto, je v zadnjih 12 mesecih močno upadla.

Dejavnost kripto izsiljevalske programske opreme

Spodnja tabela prikazuje porast in padec sredstev, pridobljenih z napadi izsiljevalske programske opreme v zadnjih 6 letih. Leta 2020 je bilo opazno dramatično povečanje, ko so ukradena sredstva dosegla 765 milijonov dolarjev, leta 2021 pa so podobne zneske ukradli slabi akterji.

Medtem ko poročilo Chainalysis priznava, da so "resnične vsote veliko višje", saj je verjetno, da obstajajo naslovi v lasti napadalcev z izsiljevalsko programsko opremo, ki še niso bili identificirani, padec kaže, da žrtve postajajo modre za takšne napade. Posledično je Chainalysis podal izjavo, ki podpira to mnenje.

»[Padec plačil za izsiljevalsko programsko opremo] ne pomeni, da je število napadov upadlo ... Verjamemo, da je velik del upada posledica organizacij žrtev, ki vse pogosteje zavračajo plačilo napadalcem izsiljevalske programske opreme.«

Sevi izsiljevalske programske opreme eksplodirajo

Čeprav so plačila za odstranitev izsiljevalske programske opreme dramatično padla, je leta 2022 število sevov izsiljevalske programske opreme eksplodirano. Sev je vrsta izsiljevalske programske opreme s pogostimi različicami: Royal, Ragnar, Quantum, Play, Hive in Lockbit.

Fortinet, vodilno podjetje za strojno in programsko opremo za kibernetsko varnost, poročali več kot 10,000 edinstvenih sevov aktivnih v letu 2022.

Življenjska doba sevov se zmanjšuje, saj slabi akterji še naprej spreminjajo vektorje napadov, da optimizirajo količino ukradenih sredstev. Na primer, leta 2012 so sevi trajali 3,907 dni, medtem ko je bila leta 2022 povprečna dolžina le 70 dni. Posledično morajo rešitve kibernetske varnosti slediti naraščajočemu številu aktivnih obremenitev v svoji obrambni strategiji.

Sredstva za izsiljevalsko programsko opremo

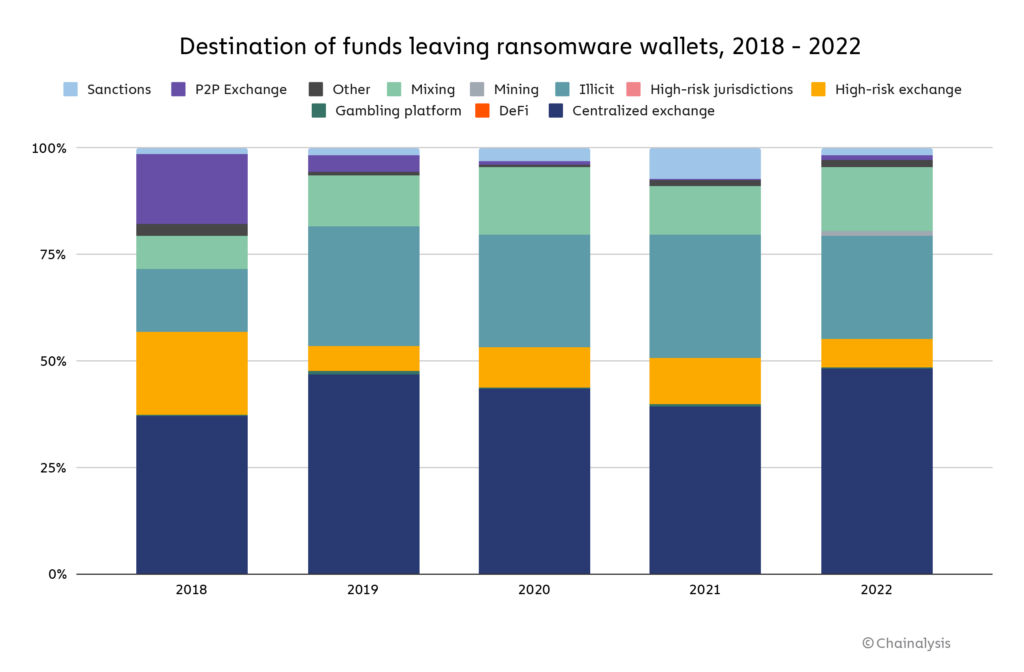

Sredstva, pridobljena z napadi izsiljevalske programske opreme, se operejo na več načinov. Večina sredstev je še vedno poslana na priljubljene centralizirane borze. Vendar pa izmenjave P2P, priljubljena rešitev za napadalce izsiljevalske programske opreme v letu 2018, zdaj predstavljajo majhen odstotek celotne količine.

Po centraliziranih izmenjavah je vztrajna metoda pranja sredstev uporaba temnih trgov, ki so v spodnji tabeli Chainalysis označeni kot "nezakoniti". Nazadnje storitve mešanja predstavljajo naslednji najpomembnejši del, ki napadalcem omogoča, da "operejo" kriptovalute z malo pomoči svetovnih oblasti.

Forenzika podatkov v verigi

Chainalysis je uporabil podatke v verigi za identifikacijo "povezanih" trgov za programsko opremo z izsiljevalsko programsko opremo, pri čemer tretje osebe prejmejo "majhen, fiksni del prihodkov" v modelu izsiljevalske programske opreme kot storitve.

»Lahko si predstavljamo to kot gospodarstvo koncertov, vendar za izsiljevalsko programsko opremo. Voznik z deljeno vožnjo ima lahko svoje aplikacije Uber, Lyft in Oja odprte naenkrat, kar ustvarja iluzijo treh ločenih voznikov na cesti — v resnici pa je vse isti avto.«

Podatki v verigi so podjetjem, kot je Chainalysis, omogočili, da izsledijo slabe akterje v verigi blokov in morda identificirajo naslednji vektor napada. Na primer, Conti, prevladujoča vrsta izsiljevalske programske opreme, je bila razpuščena maja 2022. Kljub temu so podatki v verigi razkrili, da se denarnice, povezane s Contijem, zdaj selijo na druge vrste, kot so Royal, Quantum in Ragnar.

Napadalci izsiljevalske programske opreme so »ponovno uporabili denarnice za več napadov, ki so bili nominalno sproženi pod drugimi vrstami«, zaradi česar je dejavnost sledenja razmeroma osnovna.

Zmanjšanje plačil izsiljevalske programske opreme

Število uspešnih napadov z izsiljevalsko programsko opremo se je zmanjšalo zaradi boljšega razumevanja pokrajine, izboljšanih varnostnih ukrepov in boljših forenzičnih zmogljivosti v verigi. Posledično žrtve nočejo plačati napadalcem, saj so mnogi povezani s strankami, ki jih je odobril OFAC.

Leta 2019 je le 24 % žrtev zavrnilo plačilo, leta 2022 pa se je odstotek povečal na 59 %. Plačilo nagrade za izsiljevalsko programsko opremo stranki na seznamu sankcij OFAC bi lahko bilo zdaj »pravno bolj tvegano«. Allan Lisk, obveščevalni analitik pri Recorded Future, je za Chainalysis povedal;

»Glede na grozečo grožnjo s sankcijami obstaja dodatna grožnja pravnih posledic za plačilo [napadalcem izsiljevalske programske opreme.]«

Posledice neplačevanja zahtev izsiljevalske programske opreme lahko pogosto uničijo žrtve, ki pogosto izgubijo dostop do bistvenih podatkov. Ker pa nezakonita industrija postaja manj finančno uspešna, obstaja upanje, da se zmanjša tudi število napadov, s čimer se zmanjša število žrtev.

Ne glede na to je vloga kriptovalute pri napadih z izsiljevalsko programsko opremo jasna. To je metoda za krajo kriptovalut v vrednosti več sto milijonov dolarjev vsako leto. Vendar to ne pomeni, da tradicionalna finančna sredstva, od katerih mnoga niso sledljiva prek verige blokov, ne izgubijo več.

Vir: https://cryptoslate.com/crypto-ransomware-payments-fall-40-in-2022/